ID: S202604010903

Status: school

Tags: Avans 2-2 Keuzenmodule, Cybersecurity

avans 2-2 m3w5 Weaponization

Opdrachten

Beantwoord de vraag of de mens de zwakke schakel is in je groeidcoument.

INFO

Je hebt een goed idee hoe je de “student” kan aanvallen. Bereid nu een échte aanval voor op de “student” om waardevolle spullen te stelen. Voer deze niet in het écht uit, maar je mag het wel simuleren en een korte video van maken:

Gebruik de gevonden kwetsbaarheden of de gepresenteerde kwetsbaarheid.

Zorg dat je de aanval goed plant en dat je alle componenten van de aanval realiseert (technisch en niet-technisch).

Let op: zorg dat de aanval ook écht werkt.

Maak een video waarin

- je laat zien op welke manier de student in jouw aanval tuint en zo zijn waardevolle spullen kwijt raakt en

- waarin je uitlegt hoe de aanval in elkaar zit, uit welke componenten het bestaat en waarom je deze opzet hebt gekozen (gebruik hier de kwetsbaarheden die je hebt gevonden).

In de volgende workshop gaan we de video’s bekijken.

Slides

cyber kill chain

Weaponization

- Definitie: Het selecteren of ontwikkelen van de tools en technieken die nodig zijn om de kwetsbaarheden te misbruiken die tijdens de Reconnaissance fase zijn ontdekt

- Sleutelbegrippen: Malware, Exploits, Payloads.

Het gereedmaken van het arsenaal. De aanvaller heeft inzicht in de zwakke plekken van het doelwit en kiest nu de wapens die het meest effectief zullen zijn.

Malware

- Means MALicious softWARE

- Ontworpen om computersystemen, servers, netwerken of mobiele apparaten te beschadigen, te verstoren, of ongeoorloofde toegang te verkrijgen.

- Doel:

- Datadiefstal: Het stelen van gevoelige informatie

- Schade: Het onbruikbaar maken van computersystemen (Wipers: bestanden wissen / opslag formatteren).

- Spionage: Het verzamelen van informatie (bestanden, toetsaanslagen, surfgedrag, screenshots)

- Controle overnemen: om het te gebruiken voor illegale activiteiten, zoals het versturen van spam of het uitvoeren van DDoS-aanvallen (botnets).

- Geld verdienen: bv door ransomware te gebruiken om losgeld te eisen of door de computer resources te gebruiken voor cryptomining.

Soorten Malware

- Virussen: Infecteerd bestanden en verspreidt zich naar andere systemen.

- Wormen: Verplaatst zich zelfstandig via netwerken.

- Trojan (horses): Vermomd als legetieme software, maar met een verborgen functie.

- Crypto miners etc.

- Ransomware: Blokkeert toegang tot systemen en eist losgeld.

- Spyware: Verzamelt stiekem informatie over de gebruiker.

Exploits

- Stukje code dat misbruik maakt van een kwetsbaarheid in software of hardware.

- Een exploit (mis)bruikt een vulnerability (vaak gevonden in de recon fase).

- Gebruik:

- Toegang verkrijgen tot een systeem.

- Rechten op het systeem verhogen (privilege escalation).

- Data stelen of manipuleren.

- Systemen beschadigen of onbruikbaar maken.

- Malware op de juiste plek krijgen

Tijdens de Weaponization fase gaat de aanvaller op zoek naar bestaande exploits voor de kwetsbaarheden die tijdens de Reconnaissance zijn gevonden. Of hij maakt zn eigen exploits.

Hoe lever je Malware ongedetecteerd:

- NTFS hidden streams

- Autorun

- Executable code embedded in data files

- https://security.stackexchange.com/questions/8113/how-to-inject-executable-malicious-code-into-pdf-jpeg-mp3-etc

- Denk aan code embedden in:

- .mp3

- .mp4

- .png

- .docx

- LLM’s, prompts in code comments / ‘onzichtbare’ UTF-8 tekst

Exploit kits

- Malware as a Service

- Kant-en-klare anavalspakketten

- Te koop of te huur

- Legaal voor overheden (b.v. NSO Group, Cellebrite)

- Overigen: darkweb (Tor / I2P / Freenet marketplaces)

- 2026: Coruna, Roundish, MuddyWater, Sednit

- Maken geavanceerde aanvalstechnieken toegankelijk voor minder ervaren aanvallers.

- ‘Script kiddie’ op niveau van APT

- Meest bekende: Metaspoilt

Phishing

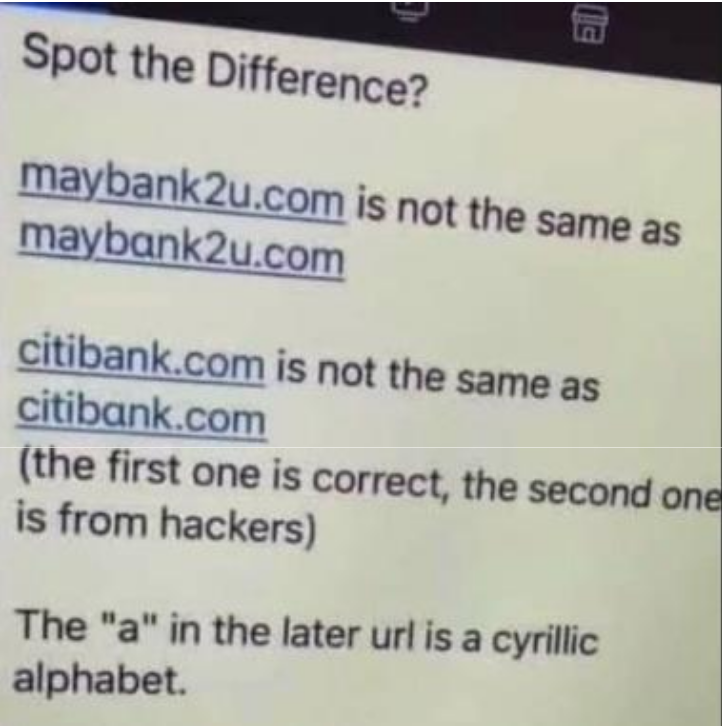

asnbаnk.nl

asnbank.nl

rabobank.nl

rаbobank.nl

They are not the same.

Waterhole Attack

- Recon / weaponization / delivery phase

- aanvaller compromitteert een website / service waarvan hij weet dat het beoogde slachtoffer deze regelmatig bezoekt

- of spoofing / typosquatting

QR codes

QR codes zijn niet veilig tegen phishing aanvallen. Scan neit zomaar QR codes.