ID: S202602040932

Status: school

Tags: Cybersecurity, Avans 2-2 Keuzenmodule

Risico denken en management

We zien vooral cyber criminaliteit op soorten activiteiten waar al een andere variant voor is. Zo bestond er al identiteits fraude, extortion, theft, fraud and child exploitation. ICT maakt het alleen een stuk makkelijker. Maar gelukkig hadden we al wel wet en regelgeving voor de onderliggende crime.

Maar er zijn ook nieuwe dingen, new crimes. Want voor nieuwe crimes die we nog niet hadden, dan loopt de wetgeving daar op achter. En die wetten geven ons veer kaders over waar we rekening mee moeten houden.

Ook zijn er richtlijnen die dwingend zijn zonder dat iets echt crimineel is. Denk aan het AVG, het zou niet illegaal zijn zonder deze (dwingende) richtlijn van de wet.

Risico’s

Een risico is iets wat je niet wilt, een gebeurtenis die je niet wilt. Een risico heeft ook een kans factor, en de groter de kans, de meer je wilt doen om het te voorkomen.

Een brandmelder is een detectie middel om te waarschuwen als er brand is, maar je hebt hiermee de brand niet voorkomen. Er zijn ook preventieve maatregelen, zoals het niet bouwen met vlambare matrialen.

Een risico wil je aan de ene kant detecteren en onderdrukken, maar ook voorkomen. Maar je moet toch afwegen welke maatregelen je neemt.

Als je geen brand wilt kan je ook het schoolgebouw slopen, dan kan het niet in de fik vliegen. Maar dat is geen logische maatregel.

Risico = Blootstelling * Kans * Gavolg

- Blootstelling = wanneer en waar het gevaar zich voordoet

- Kans = de waarschijnlijkheid dat de gevolgen optreden naar aanleiding van blootstelling

- Gevolg = het effect of de consequentie van het optreden van het incident.

Doe nooit een risico analyse alleen, doe het met elkaar, want 2 weten meer dan 1. Ook heb je vanuit vakinhoud andere ervaring / gedachten. Ook zijn er mensen die heel risico mijdend zijn, of risico zoekend. En je hebt dit allemaal nodig in een risico analyse.

Je zal nooit een risico 100% goed kunnen berekenen met zo’n formule.

Risico analyse

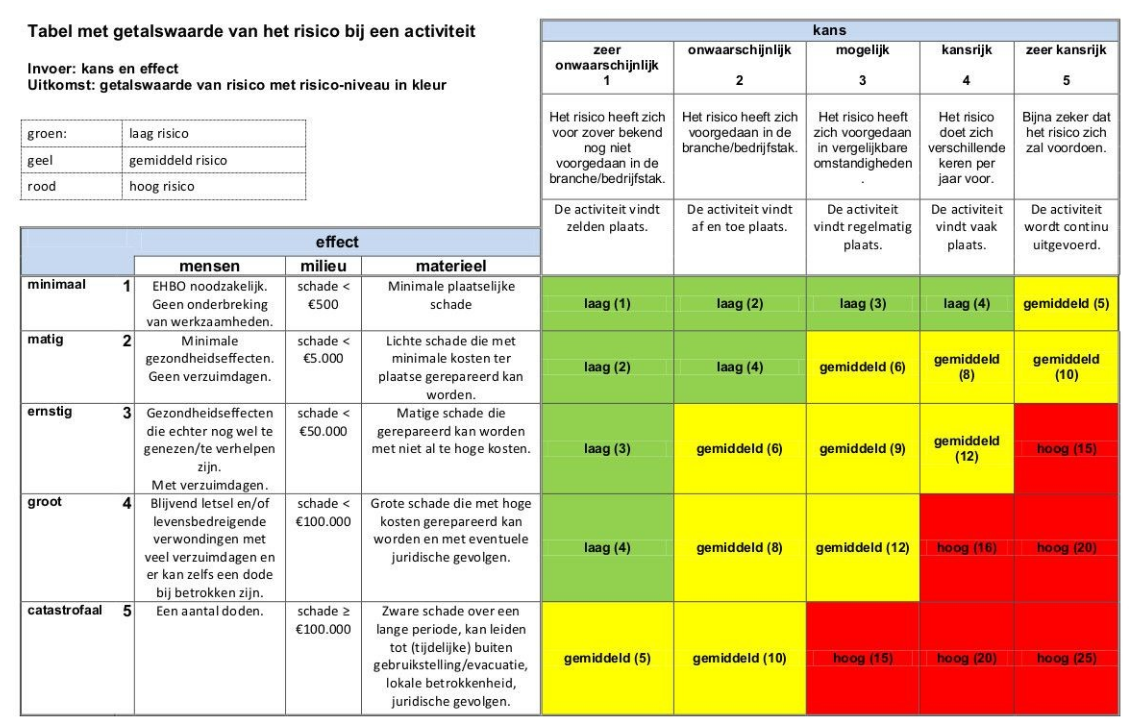

In een risico tabel weeg je de kansen tegenover de gevolgen, en alles wat op rood staat is natuurlijk heel belangrijk. Alles wat groen is hoeft niet. Geel is de grootste discussie waardig.

Risicobenadering en scenario benadering

Risicobenadering zet de risico’s in volgorde van groot naar klein. De risico’s die groot zijn, verklein je met het nemen van maatregelen tot een acceptabel niveau. Zo richt je inspanningen op risico’s waar de meeste veiligheidswinst te behalen valt.

Scenariobenadering Je gaat er vanuit dat het misgaat. Je maakt een scenario over het incident. Zo zorg je dat je voorbereid bent als het misgaat. Je treft bij scenariobenadering vooral preparatie- en repressiemaatregelen. De scenariobenadering gaat uit van de gevolgen van een risico.

Bij Risicobenadering denk je vooral, we gana alles doen zodat het niet gebeurt. Scenariobenadering gaat er vanuit dat het fout gaat, wat nu?

Risico management strategy

- Avoid: Eliminate the risk by avoiding the activity or situation that caused it. You can just not build the building to make sure it won’t be set on fire. Soms kan je als bedrijf deze overweging nemen als het heel risicovol is.

- Transfer: Pass the risk to another party, such as through insurance or outsourcing. Je kan een verzekering afsluiten en dan betaald de verzekering als je gebouw in de fik vliegt. Maar wat heb je aan geld als je geen pand meer hebt, financiele schade is niet alles.

- Mitigate: Implement controls or actions to reduce the likelihood or impact of the risk. Het gebouw maken van beton, ophangen van rookmelders en brandblussers om proberen het te voorkomen.

- Accept: Acknowledge the risk and its consequences, and prepare to manage the outcome. Er is een risico dat een vliegtuig uit de lucht valt, we doen er niks aan.

- Split: Split the risk between multiple parties.

Betrouwbaarheid van informatievoorziening

Er zijn 3 dingen belangrijk:

- Confidentiality: Jij krijgt alleen de informatie te zien die je nodig hebt voor je werkzaamheden. En niet te veel of die van iemand anders.

- Integrity: Klopt de data die je te zien krijgt? Als student moet je er vanuit kunnen gaan dat je cijfer op osiris klopt.

- Availability: Als de server down gaat dan werkt niks meer.

De incidentcyclus

flowchart LR A(Bedreiging) --> B(Verstoring) B --> C(Schade) C --> D(Herstel) D --> A

- Bedreiging: Iets dat zou kunnen gebeuren (bv. hackers, stroomstoring)

- Verstoring: Als de bedreiging leidt tot een incident.

- Schade: Door een incident kan schade onstaan aan informatie of middelen

- Herstel: Het herstellen van de ontstane schade

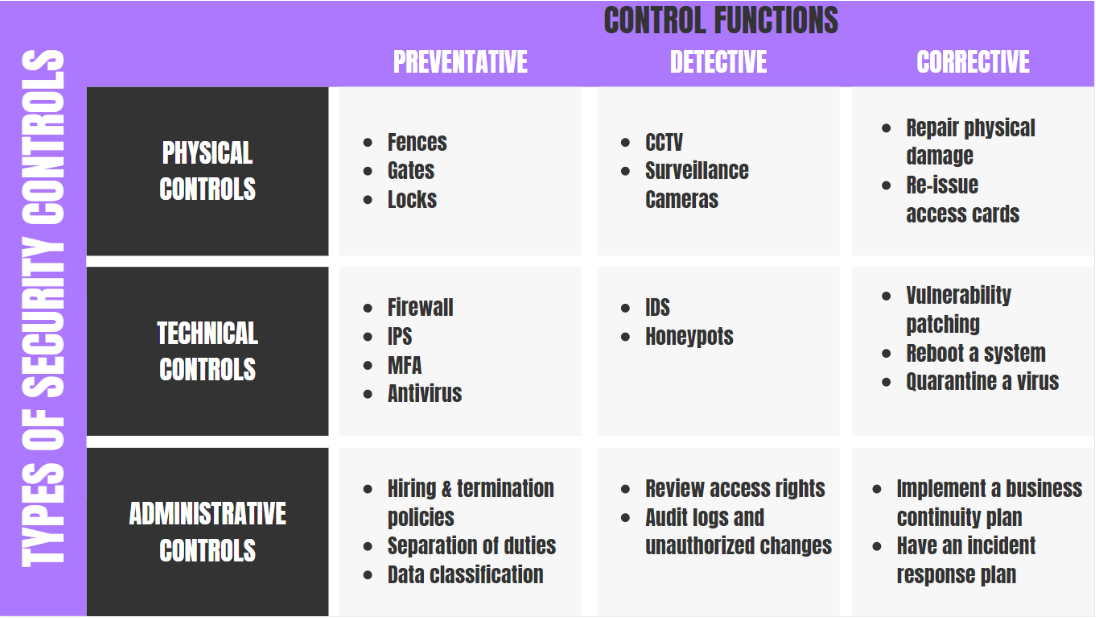

Tussen de bedreiging en de verstoring in kan je preventieve maatregelen toevoegen. Bij de verstoring wil je detectie. Dit zijn detectieve maatregelen. Tussen Verstoring en Schade kan je repressieve matregelen toevoegen, het minimaliseren. En bij het herstel heb je correctieve maatregelen.

Zorg dat je bij de detectie snel genoeg denkt dat je iets moet opschalen. En zorg dat je van de herstel fase leert zodat je in de toekomest beter wordt.

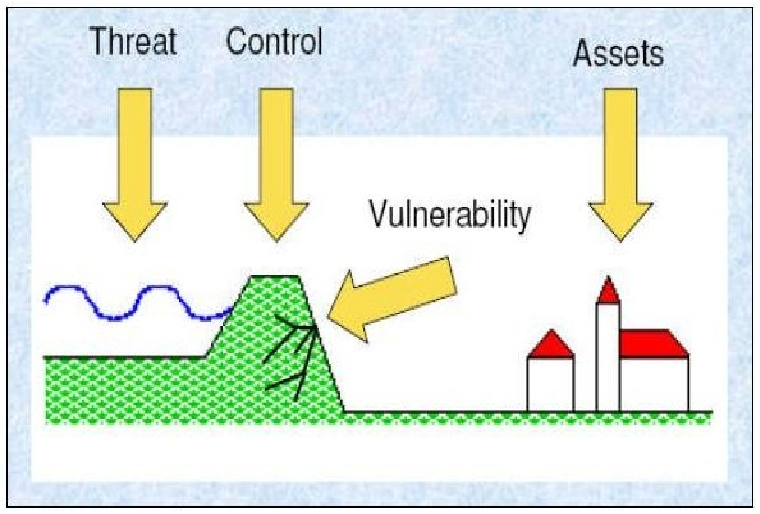

Dreiging en gevaar

- Een dreiging is een proces of gebeurtenis die in potentie een verstorende invloed heeft op een object van de informatievoorziening: Apparatuur, programmatuur, gegevens, procedures, mensen

- De dreiging kan zowel van buiten (hacker) als van binnen (frauderende medewerker) komen.

- Als de dreiging werkelijkheid wordt, dan resulteert dat in schade aan belangen: assets → waardevolle eigendommen, het openbaren van informatie en/of verstoring van waardevolle processen.

- Een dreiging wordt pas relevant als sprake is van een kwetsbaarheid voor een belang (asset) en een kwaadwillende die de intentie heeft om het belang aan te vallen.

Zorg dat je security up to date is, met de software updates.

Niet alle gevaren zijn kwaadwillend. Wateroverlast, Kabelbreuk, Brand, Software fouten, Stroomstoring. Dit zijn allemaal mogelijkheden.

Maatregelen

- Organisatorische Maatregelen: Hebben betrekking op organisaties, mensen en procedures.

- Logische maatregelen: Zijn allerlij sensoren etc. (applicaties / software)

- Fysieke maatregelen: Zijn gerealiseerd met apparatuur of andere materiele middelen.

Heeft iedereen overal rechten toe? Locked iedereen zijn PC wel als hij wegloopt? Dit kan je allemaal aanpassen met procedures.

Alles komt er op neer: bewust keuzes nemen, ben je er bewust van?

Tips

Kijk met mensen van meerdere perspectieven naar de risico’s voor een goed inzicht, verschillende achtergronden etc.

Zorg ook dat de risico een eigenaar heeft, want anders wordt de maatregel niet uitgevoerd.