ID: S202604021002

Status: school

Tags: Avans 2-2 Keuzenmodule, Cybersecurity

avans 2-2 m3w7 forensics

Opdrachten

WORKSHOP OPDRACHT (TECHNISCH)

Neem het lesmateriaal door en ga aan de slag met de volgende opdrachten:

- Voer opdracht 1 en 2 uit op BrightSpace

- Onderzoek de Tor-webpagina en ga op het darkweb en schrijf op wat je hebt geleerd.

- Vind jij dat het darkweb verboden moet worden?

- Op welke manier stel je jouw laptop forensische veilig?

- Wat stel je veilig met welke tools?

- Stel je laptop veilig met de tools en sla de bestanden op een USB disk met FTK Imager.

- Controleer of je de gemaakte images kan lezen / mounten (ook met FTK Imager).

- Durf je de opdracht 3 Crimediggers aan? Kijk hoever je komt.

WORKSHOP OPDRACHT (NIET-TECHNISCH)

Neem het lesmateriaal door en ga aan de slag met de volgende opdrachten:

- Voer opdracht 1 en 2 uit op BrightSpace

- Onderzoek de Tor-webpagina en ga op het darkweb en schrijf op wat je hebt geleerd.

- Vind jij dat het darkweb verboden moet worden?

- Onderzoek het Mitre ATT&CK Framework (opdracht 4)

- https://attack.mitre.org/groups/ - onderzoek een aantal groepen

- https://attack.mitre.org/software/ - onderzoek een aantal malware

- https://attack.mitre.org/matrices/enterprise/ - onderzoek van iedere stap in de cyber kill chain een drietal tactieken hoe hackers te werk gaan

- Het doel is om écht in de huid van de hacker te kruipen. Maak een kort verslag wat je hierin opvalt en hebt geleerd.

Digitale forensics

Digitale forensics is het onderzoeks proces waar electronische gegevens worden verzameld, geanalyseerd, en bewaard om als bewijsmatriaal te dienen bij een juridische zaak of onderzoek. Het wordt toegepast om cybercriminaliteit te onderzoeken, zoals hacking, datalekken, fraude, en andere digitale misdrijven. Het basisprinciple van digital forensics richten zich op het waarborgen van integriteit van de gegevens en het gebruik ervan in juridische contexten om verantwoord bewijs te leveren voor strafzaken, bedrijfsincidenten, of andere onderzoeken.

Kern aspecten

- Identificatie van Bewijls: Vaststellen welke gegevens relevant zijn voor het onderzoek.

- Verzameling van Bewijs: Het veiligstellen en bewaren van elektronische gegevens zonder dat de integriteit van de data in gevaar komt.

- Analyse van Bewijs: Het verwerken en interpreteren van de gegevens om bruikbare informatie te verkrijgen.

- Documentatie en Rapperage: Het opstellen van rapporten en het presenteren van bevindingen in een juridische context.

- Bewijsbehoud: Het waarborgen van de integriteit en authenticiteit van de verzamelde gegevens zodat ze in de rechtbank kunnen worden gebruikt.

Graph Database mentioned.

Veiligstellen van een Computersysteem

- Bij digitale forensics is het cruciaal dat de integriteit van de gegevens behouden blijft tijdens het veiligstellen van bewijsmateriaal.

- Een van de belangrijkste aspecten is het correct vastleggen van digitale data, zodat deze niet wordt veranderd of gemanipuleerd, wat zou kunnen leiden tot onbruikbaar bewijs in juridische onderzoeken.

- Het veiligstellen van bewijsmateriaal is wettelijk gereggeld.

Veiligstellen van het Geheugen

- Het veiligstellen van geheugen (RAM) is een cruciaal onderdeel van digitale forensics.

- Het vastleggen van volatiel geheugen (zoals RAM) moet zo snel mogelijk gebeuren omdat het verdwijnt zodra het systeem wordt uitgeschakeld of opnieuw wordt opgestart.

- RAM kan waardevolle informatie bevatten, zoals: actieve netwerkverbindingen, lopende processen en applicaties, wachtwoorden in plaintext, encryptiesleutels en gegevens over malware in het systeem.

Stappen Veiligstellen Data

1. Identificeer en documenteer het bewijs:

- Documenteer eerst de huidige staat van het systeem. Noteer welke apparaten zijn aangesloten, welke processen draaien en wat de netwerkverbindingen zijn.

- Maak foto’s of video’s van het fysieke systeem om later te kunnen laten zien hoe het systeem eruitzag.

2. Maak een exacte kopie (forensische image) van het geheugen en de schijf:

- Maak een forensische kopie (bit-by-bit image) van de harde schijf of ander opslagmedium. Dit moet een exacte kopie zijn, inclusief verwijderde bestanden en ongebruikte schijfruimte, zonder de originele gegevens te wijzigen.

- Gebruik een write-blocker om te voorkomen dat de originele gegevens worden veranderd.

3. Verifieer de integriteit met hashes:

- Na het maken van een schijfkopie, bereken en noteer je de hash-waarden (SHA-256) van de originele schijf en de kopie. Deze hash wordt later gebruikt om te bewijzen dat de gegevens niet zijn veranderd.

- Als de hash van de kopie exact overeenkomt met die van het origineel, is de integriteit van het bewijs gegarandeerd.

4. Bewaar het origineel veilig:

- Nadat de data is veiliggesteld, moet het originele opslagmedium verzegeld worden en op een veilige plaats worden opgeslagen.

- Werk altijd op de kopie van de data om te voorkomen dat het originele bewijs wordt veranderd.

Live data forensics

- lastig en hoog risico

- kans op crash bij tampering hoog

- OS’n hebben steeds meer detecties hier op

- opbrengst kan het waard zijn

tools:

Indicators of Compromise and Threat Intelligence

• Indicators of Compromise (IOCs) refer to data that indicates a system may have been infiltrated by a cyber threat. They provide cybersecurity teams with crucial knowledge after a data breach or another breach in security. • Tactics, Techniques, and Procedures (TTP) describe the behaviors, processes, actions, and strategies used by a threat actor to develop threats and engage in cyberattacks. • Besides forensics, IOCs and TTPs play crucial roles in effective threat hunting and incident response.

Tools

- Data-acquisitie van harde schijven, mobiele apparaten, netwerken en RAM-geheugen.

- Bestandsherstel en analyse van verwijderde of versleutelde gegevens.

- Onderzoeken van netwerkverkeer en mobiele data.

- Forensische analyse van cyberaanvallen en verdachte activiteiten.

- Elke tool heeft zijn eigen specialisatie en wordt vaak gecombineerd gebruikt voor uitgebreide forensische onderzoeken. De keuze van de tool hangt af van het type onderzoek (bijv. mobiel, network, of pc-gebaseerd).

FTK IMAGER

Beschrijving: FTK Imager, ontwikkeld door AccessData, is een forensische imaging-tool die voornamelijk wordt gebruikt voor het maken van exacte kopieën (images) van harde schijven, USB-sticks, geheugenkaarten en andere opslagmedia. Met FTK Imager kunnen onderzokers veilig gegevens verzamelen zonder de originele schijf te wijzigen. De tool genereert tevens hash-waarden (zoals MD5 en SHA-1) van zowel de originele als de gekopieerde data om de integriteit te waarborgen. Daarnaast kan FTK Imager ook worden gebruikt om specifieke bestanden en mappen te exporteren en deze in een forensisch beeldformaat op te slaan.

Autopsy & The Sleuth Kit

- Type: Open-source

- Beschrijving: Autopsy is een gebruiksvriendelijke forensische suite die samenwerkt met The Sleuth Kit voor de analyse van schijfbeelden en bestandsherstel. Het ondersteunt een breed scala aan bestandssystemen en kan worden gebruikt om verwijderde bestanden, e-mails, en webgeschiedenis te analyseren.

- Functies:

- Analyse van schijfbeelden en bestandssystemen.

- Herstel van verwijderde bestanden.

- Eenvoudige GUI voor onderzoeken.

- Beschikbaar in Kali Linux? Ja

Volatility

- Type: Open-source

- Beschrijving: Volatility is een geavanceerde tool voor het analyseren van RAM-geheugenqdumps. Het helpt forensische onderzoekers bij het onderzoeken van lopende processen, netwerkverbindingen, en verdachte activiteit in het geheugen.

- Functies:

- Analyseren van actieve processen in RAM.

- Detecteren van malware of ongeautoriseerde activiteiten.

- Herstel van lopende gegevens vanuit het geheugen.

- Beschikbaar in Kali Linux? Ja

Wireshark

- Type: Open-source

- Beschrijving: Wireshark is een van de meest gebruikte netwerkprotocol-analyzers. Het kan live netwerkverkeer monitoren en analyseren, en het wordt vaak gebruikt in forensische onderzoeken om verdachte netwerkactiviteit te detecteren.

- Functies:

- Live netwerkverkeer sniffer.

- Ondersteunt een breed scala aan netwerkprotocollen.

- Analyse en visualisatie van netwerkpakketten.

- Beschikbaar in Kali Linux? Ja

Foremost

- Type: Open-source

- Beschrijving: Foremost is een tool voor het herstellen van verwijderde bestanden, gebaseerd op header-, footer-, en datapatronen. Het wordt vaak gebruikt om bestanden te herstellen van beschadigde of versleutelde media.

- Functies:

- Herstel van verwijderde bestanden.

- Ondersteunt verschillende bestandstypes, zoals afbeeldingen, video’s en documenten.

- Werkt op harde schijven, geheugenkaarten en andere opslagmedia.

- Beschikbaar in Kali Linux? Ja

Scalpel

- Type: Open-source

- Beschrijving: Scalpel is een snelle, open-source tool voor bestandsherstel die is gebaseerd op headers en footers. Het is een geavanceerdere en snellere versie van Foremost.

- Functies:

- Herstel van specifieke bestandstypes door te zoeken naar header- en footerpatronen.

- Ondersteunt verschillende soorten media, zoals harde schijven en USB-sticks.

- Lichtgewicht en eenvoudig te gebruiken.

- Beschikbaar in Kali Linux? Ja

Bulk Extractor

- Type: Open-source

- Beschrijving: Bulk Extractor is een forensische tool die gegevens zoals e-mailadressen, creditcardinformatie en andere metadata direct van schijfbeelden en bestanden extraheert zonder het bestandssysteem te analyseren.

- Functies:

- Snel scannen van grote datasets.

- Extractie van e-mailadressen, telefoonnummers, en meer.

- Geschikt voor grote datasets zoals schijfkopiëen.

- Beschikbaar in Kali Linux? Ja

Hashdeep

- Type: Open-source

- Beschrijving: Hashdeep is een geavanceerde tool voor het genereren van hashwaarden van bestanden en directory’s. Het ondersteunt diverse hash-algoritmen (MD5, SHA-1, SHA-256) en wordt gebruikt om de integriteit van bestanden te controleren.

- Functies:

- Bestands- en directory-hashing.

- Ondersteunt meerdere hash-algoritmen.

- Integriteitscontrole van bestanden.

- Beschikbaar in Kali Linux? Ja

Chkrootkit

- Type: Open-source

- Beschrijving: Chkrootkit is een eenvoudige, maar krachtige tool voor het opsporen van rootkits. Het scant het systeem op verdachte processen en bestanden die wijzen op rootkit-infecties.

- Functies:

- Rootkit-detectie.

- Scant het systeem op verdachte activiteiten.

- Eenvoudige, command-line interface.

- Beschikbaar in Kali Linux? Ja

ExifTool

- Type: Open-source

- Beschrijving: ExifTool is een uitgebreide tool voor het uitlezen en bewerken van metadata uit bestanden, zoals afbeeldingen, video’s en documenten. Het is nuttig voor het onderzoeken van digitale bestanden en het ontdekken van verborgen metadata.

- Functies:

- Extractie en analyse van metadata.

- Ondersteunt verschillende bestandsformaten (JPG, PNG, PDF, enz.).

- Bewerk en verwijder metadata voor privacy.

- Beschikbaar in Kali Linux? Ja

Binwalk

- Type: Open-source

- Beschrijving: Binwalk is een tool die wordt gebruikt om binaire bestanden te analyseren. Het wordt vaak gebruikt om firmware-images te onderzoeken en verborgen gegevens te vinden.

- Functies:

- Firmware-analyse en -extractie.

- Ondersteunt het zoeken naar embedded bestanden en archieven.

- Detecteert code en scripts in binaire bestanden.

- Beschikbaar in Kali Linux? Ja

TestDisk & PhotoRec

- Type: Open-source

- Beschrijving: TestDisk is een tool voor het herstellen van verloren partities en het repareren van beschadigde bestandssystemen. PhotoRec wordt gebruikt voor het herstellen van bestanden van beschadigde of geformatteerde schijven.

- Functies:

- Herstel van partities en bestandssystemen.

- Ondersteunt veel bestandssystemen (NTFS, FAT, exFAT).

- Herstel van verschillende soorten bestanden (foto’s, video’s, documenten).

- Beschikbaar in Kali Linux? Ja

CAINE - Computer Aided Investigative Environment

- Type: Open-source Linux-distributie

- Beschrijving: CAINE is een volledige Linux-distributie die is ontworpen voor digitale forensics. Het biedt een breed scala aan tools voor data-acquisitie, analyse, en rapportage. Net als Kali Linux is het gericht op forensische en beveiligingsprofessionals.

- Functies:

- Schijfkloning en imaging.

- Analyse van bestandssystemen en geheugen.

- Geïntegreerde tools voor data-acquisitie.

- Beschikbaar in Kali Linux? Nee, maar het is een eigen forensische distributie.

Dark Web

Het anonieme niet doorzoekbare stukje Internet! Het is een plek voor cybercriminelen; wees voorzichtig! Gebruik het alleen voor ethische doeleinden!

Open web is 5% van het internet.

- Paginas waar iedereen bij kan en geindexeerd wordt door google. Deep web is 95% van het internet.

- Paginas die niet geindexeerd worden, maar je wel zomaar bijkunt Dark web is klein deel van het deep web.

- Speciale software voor nodig.

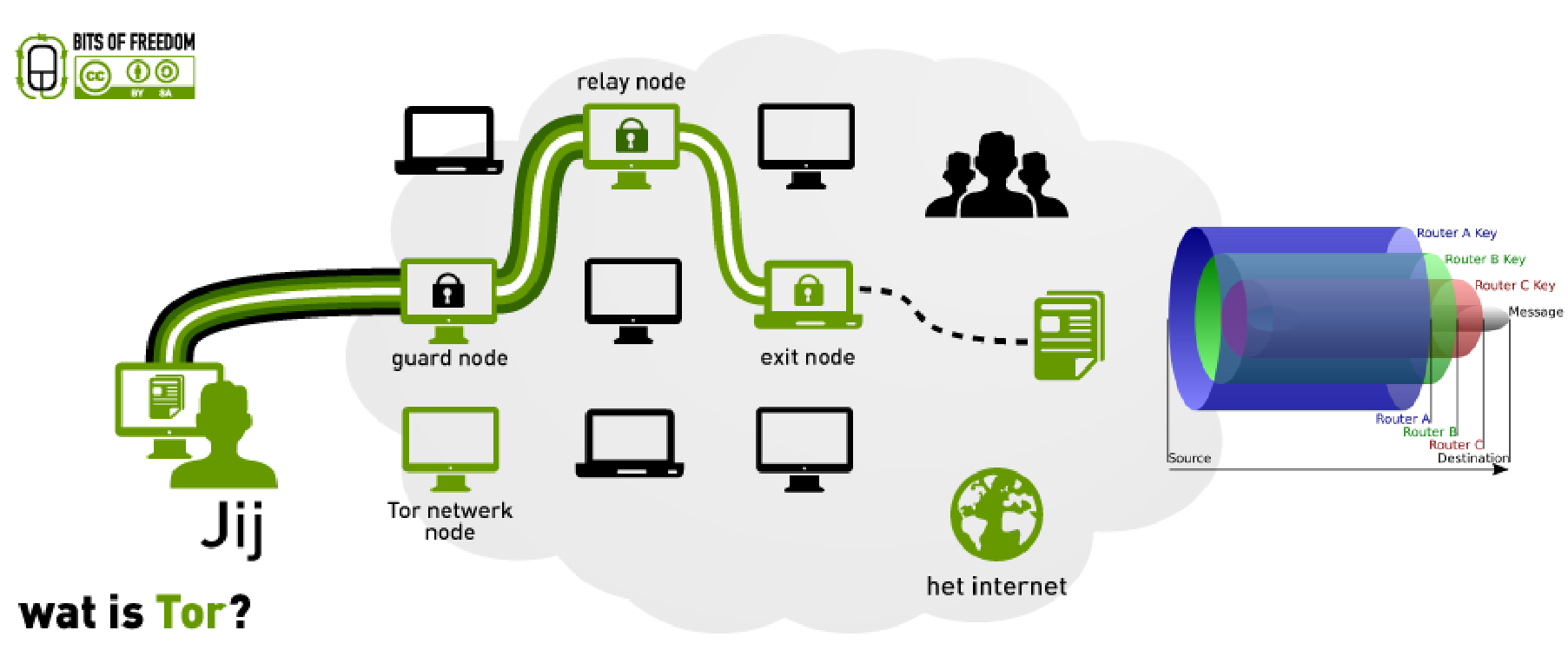

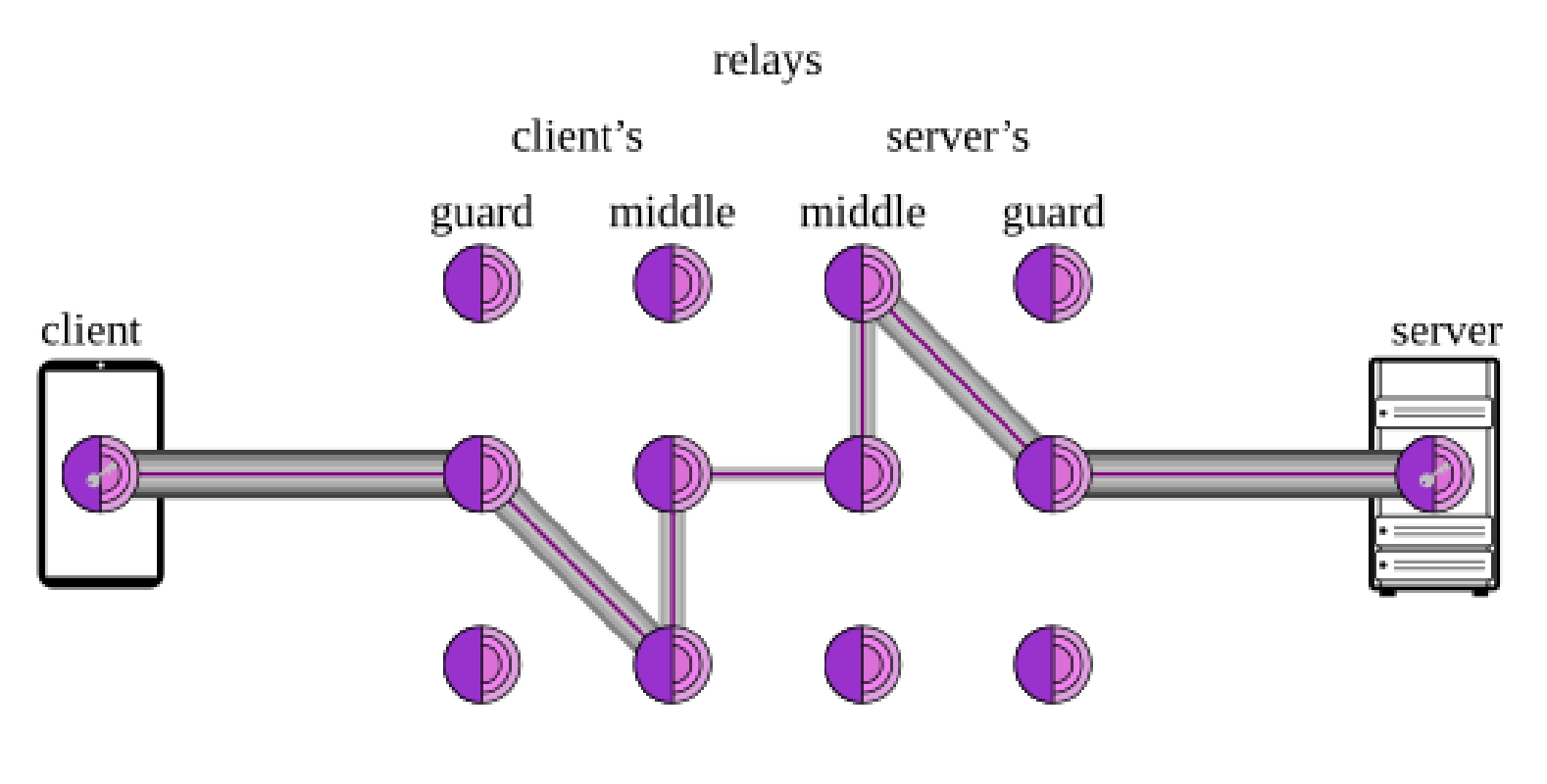

Tor netwerk

- De Tor-browser is een open-source platform dat door vrijwilligers wordt beheerd en, wegens zijn onion routing, gebruikers anonimiseert die websites en servers via dit netwerk openen.

- De browser wordt vaan legitiem gebruikt door journalisten en overige gebruikers die hun identiteiten moeten beschermen, bijvoorbeeld wanneer ze de oppositie bij een juridisch geschil onderzoeken of wanneer ze onderzoek doen naar concurrenten.

- Tor-browser kan je dus gebruiken tijdens reconnaissance / OSINT en zorg dat je geen persoonlijke informatie deelt!

Je kan gebruikers niet tracken omdat je niet direct verbint met je server. Je gaat door allemaal relay nodes heen.

Navigatie

- Onionsites zijn websites op het dark web die alleen bereikbaar zijn via online routering via Tor.

- Gebruik van dark web directories: Hidden Wiki, DuckDuckGo en andere zoekmachines voor het darkweb.

- Legitieme websites op het dark web: Voorbeelden van legale toepassingen zoals privacy-tools, journalistieke platforms, en forums

Gevaren

- Door de anonimiteit van de Tor browser is het dark web een gewilde plek voor grootschalige illegale zaken.

- Denk aan zwarte marktplaatsen waar je wapens kan kopen en sites waar pedofielen, hackers en oplichters actief zijn.

- Het gebruik maken van Tor en surfen op het dark web is in principe niet illegaal en vrijwel anoniem.

- Wel is het advies om weg te blijven van het dark web: je computer kan makkelijk worden besmet met virussen en je kunt op ongewenste sites terecht komen

Legitieme Toepassingen Dark Web

- Bescherming van Privacy en Vrijheid van Meningsuiting

- Journalisten en klokkenluiders delen informatie

- Klokkenluidersplatforms

- Activisten en dissidenten in repressieve regimes

- Veilige Communicatie

- Encryptie en anonimiteit in landen met strenge censuurwetten

- Ondersteuning van Onderzoek en Cybersecurity

- Cybersecurity-experts en dreigingsanalisten monitoren dark web forums en marktplaatsen over nieuwe cyberaanvallen, malware, of datalekken

- Wetshandhavers gebruiken het dark web om illegale activiteiten te onderzoeken

- Ongecensureerde Toegang tot Informatie

- In landen met strenge censuur (zoals China of Noord-Korea) gebruiken burgers het dark web om toegang te krijgen tot ongecensureerde informatie, zoals nieuws, literatuur, en forums.

- Crypto-financiële Diensten

- Sommige cryptocurrencies zoals Bitcoin of Monero worden gebruikt door mensen die privacy willen bij hun transacties, zoals bij donaties aan non-profitorganisaties in repressieve regimes.

Illegale Toepassingen Dark Web

- Illegale Marktplaatsen

- Het darkweb staat bekend om marktplaatsen waar gebruikers anoniem illegale goederen en diensten kunnen verhandelen, zoals drugs, wapens, vervalsde documenten en gestolen goederen.

- Hacking diensten en malware

- Het dark web faciliteert de handel in hacking tools en biedt platforms waar hackers hun diensten kunnen aanbieden, zoals: DDoS-aanvallen, ransomware en zero-day exploits.

- Illegale Financiële Activiteiten

- Witwaspraktijken

- Frauduleuze diensten

- Kinderpornografie en Mensensmokkel

- Een van de meest verontrustende illegale activiteiten op het dark web.

- Wordt zwaai bestreden door wetshandhavigsinstanties.

- Verhuur van Criminele Diensten

- Het dark web wordt soms gebruikt om hitmen (huurmoordenaars) of fysieke aanvallen te regelen, hoewel veel van deze diensten vaak scams blijken te zijn.

- Ook bieden drugskartels en terroristische organisaties soms hun diensten of wapens aan op het dark web.

Discalimer

Tor browser zelf is niet gevaarlijk, en er is niks mis mee. Zolang je maar geen huurmoordenaar inhuurd op een marketplace ;)

Criterium Gericht Interview

Het CGI duurt 30 minuten:

- Presentatie (10 min.)

- Interview (15 min.)

- Bepalen behaald/niet behaald en cijfer (5 min.)

Presentatie 10 minuten / 5-10 sheets:

- Herhaal niet wat wij hebben verteld!

- Laat zien wat jij hebt geleerd en aan hebt gewerkt - gebruik de CyBoK als mindmap

- Reflecteer op dat je de leeruitkomst hebt behaald en laat hier ook de leeruitkomsten van de modulen naar voren komen.

School given links

DuckDuckGo (Search)

Ahmia (Tor Search)

The New York Times

BBC News

ProPublica

Internet Archive (Wayback)

Tor Project (Mirror)

Proton (Mail/Drive)

OnionShare (Project site)

CIA (Official site)

Ahmia – search engine

Everest Ransomware Group

RagnarLocker Group

RansomEXX

Deeplinks

DeepPaste v3

HiddenWiki

LockBit

- http://lockbit3753ekiocyo5epmpy6klmejchjtzddoekjlnt6mu3qh4de2id.onion/

- http://lockbit7z2og4jlsmdy7dzty3g42eu3gh2sx2b6ywtvhrjtss7li4fyd.onion/

ShinyHunters

- http://shnyhntww34phqoa6dcgnvps2yu7dlwzmy5lkvejwjdo6z7bmgshzayd.onion/

- http://shinypogk4jjniry5qi7247tznop6mxdrdte2k6pdu5cyo43vdzmrwid.onion

- http://toolatedhs5dtr2pv6h5kdraneak5gs3sxrecqhoufc5e45edior7mqd.onion/

References

dit zijn de slides van vandaag.